La croissance de l’Internet en Afrique s’accompagne d’une augmentation des risques et des opportunités

PERSONNEL D’ADF

La possibilité d’attaques cybernétiques paralysantes n’est plus le domaine de la science-fiction ou des films à gros budget. Les outils de la guerre cybernétique ont été mis à l’épreuve sur une grande et une petite échelle dans le monde entier.

En bref, les attaques cybernétiques ne vont pas disparaître. L’exemple le plus important et le plus connu est peut-être celui de l’Ukraine. C’était là, en décembre 2016, que les lumières se sont éteintes. Des centaines de milliers de résidents ont été plongés dans l’obscurité pendant des heures, jusqu’à ce que des ouvriers puissent réenclencher manuellement le réseau électrique. Une attaque similaire s’était produite un an auparavant. Les pannes d’électricité n’étaient pas des incidents isolés ; au contraire, elles faisaient partie d’une série d’attaques, selon un article de juin 2017 dans le magazine Wired.

« Elles faisaient partie d’une Blitzkrieg numérique qui s’est acharnée sur l’Ukraine au cours des trois dernières années, un assaut cybernétique soutenu que l’on n’avait jamais vu auparavant, indique Wired. Une armée de hackers a systématiquement sapé pratiquement tous les secteurs de l’Ukraine : les médias, le secteur financier, les transports, les forces armées, les organismes politiques, l’énergie. Des vagues successives d’intrusions ont supprimé les données, détruit les ordinateurs et, dans certains cas, paralysé le fonctionnement de base des organisations. »

On suppose que la Russie, qui est de plus en plus connue dans le monde pour ses méfaits cybernétiques, est responsable pour les attaques en Ukraine.

En décembre 2016, le président ukrainien Petro Porochenko déclare que, au cours d’une période de deux mois, il y a eu 6.500 attaques cybernétiques sur 36 cibles en Ukraine. Il en accuse la « participation directe ou indirecte des services secrets de Russie, qui ont lancé une guerre cybernétique contre notre pays », selon Wired.

Un grand nombre d’observateurs considèrent que les attaques présumées de la Russie contre l’Ukraine sont une série de tests. Le pays aurait pu aller plus loin et causer plus de dommage pendant plus longtemps, mais il s’est retiré avant de provoquer des dégâts irréparables.

« Ils n’ont pas mis de gants. C’est un lieu où vous pouvez faire le pire sans représailles et sans poursuites judiciaires », a déclaré à Wired Kenneth Geers, ambassadeur de l’OTAN qui se spécialise en cybersécurité. « L’Ukraine n’est ni la France ni l’Allemagne. Beaucoup d’Américains ne peuvent pas la trouver sur une carte, donc on peut y faire des tests. »

LA MENACE EN AFRIQUE

À première vue, il semblerait improbable que les pays africains fournissent des cibles cybernétiques. Mais cela est certain de changer à mesure que la connectivité augmente sur le continent.

La connectivité de l’Internet continue à battre des records dans le monde entier. Il est anticipé que plus de la moitié (51,2 %) de la population mondiale, qui s’élève à près de 8 milliards de personnes, utilisera l’Internet fin 2018, selon un communiqué de l’agence des télécommunications des Nations unies annoncé en décembre dernier. Les chiffres indiquent aussi que l’Afrique a enregistré la plus forte croissance en accès Internet, allant d’environ 2 % en 2005 à plus de 24 % en 2018, selon le site Modern Diplomacy.

En 2022, il est anticipé que 60 % de l’économie mondiale sera numérisé, selon CNBCAfrica. Et bien que ces améliorations puissent être bénéfiques pour le développement, l’accroissement de la connectivité intensifie les opportunités cybercriminelles. Les attaques cybernétiques provoquent une perte économique annuelle mondiale de 400 milliards de dollars. Les acteurs malveillants ont compromis plus de 4,5 milliards d’archives pendant le premier semestre 2018, soit près du double des 2,7 milliards d’archives compromises pour l’ensemble de 2017.

Le Dr Greg Conti, stratégiste en sécurité pour IronNet Cybersecurity aux États-Unis, déclare qu’il existe deux types principaux d’attaque cybernétique : celles qui sont ciblées et celles qui ne le sont pas. Dans une attaque ciblée, les combattants cybernétiques peuvent décider de compromettre le secteur énergétique ou le réseau électrique d’un certain pays, comme ce qui s’était passé avec les attaques en Ukraine.

Dans une attaque non ciblée, les attaquants cybernétiques peuvent par exemple décider d’attaquer sans distinction tous les barrages du monde. « Si c’est facile, pourquoi ne pas détruire le plus possible ? Cherchez les systèmes vulnérables », déclare le Dr Conti. La détection des vulnérabilités n’est pas aussi difficile que son nom l’indique. Par exemple, un outil appelé Shodan, qui selon CNN est « le moteur de recherche le plus effrayant de l’Internet », cherche les dispositifs connectés à l’Internet 24 h/24, 7 j/7, en recueillant des informations sur 500 millions de services et de dispositifs chaque mois.

Shodan recueille des informations sur tout ce qui existe : depuis le banal (caméras de sécurité, feux rouges et appareils électro-

ménagers) jusqu’au plus sensible, par exemple les systèmes de commandement et de contrôle des centrales nucléaires. CNN indique qu’un grand nombre de ces dispositifs détectés ne bénéficiaient pas de mesures de sécurité.

« Une recherche rapide de “mot de passe par défaut” révèle d’innombrables imprimantes, serveurs et dispositifs de contrôle de système qui utilisent “admin” comme nom d’utilisateur et “1234” comme mot de passe, selon CNN. Beaucoup plus de systèmes connectés n’exigent absolument aucun identifiant de connexion : il suffit d’avoir un navigateur Web pour se connecter à eux. »

Un spécialiste de la sécurité a utilisé Shodan pour trouver une station de lavage qui pouvait être mise en marche et arrêtée, selon CNN. L’ensemble du système de contrôle de la circulation d’une ville, qui était connecté à l’Internet, pouvait être mis dans le mode de test avec une seule commande. S’il est donc aussi facile de scanner tout l’Internet pour rechercher les dispositifs connectés et vulnérables, il est possible que les pays africains deviennent la cible d’une attaque opportuniste généralisée.

« Je dois penser que les acteurs gouvernementaux font des plans à l’avance, déclare le Dr Conti à ADF. Si quelque chose est facile à faire, si ce n’est pas dur, je peux imaginer qu’ils attaqueraient l’Afrique et les pays qui ne sont apparemment pas des acteurs de premier plan sur la scène mondiale. »

Les acteurs malveillants donneront priorité à certaines régions, et ils n’ignoreront pas l’Afrique dans leurs calculs. Un rapport du New York Times d’octobre 2018 indique que des espions chinois et russes ont écouté les conversations personnelles des leaders mondiaux. Les systèmes de communication des chefs des différentes institutions militaires d’Afrique ont aussi de la valeur. Donc, bien que ces cibles ne méritent pas le même niveau d’effort de la part des hackers soutenus par des gouvernements, elles ne seraient pas immunisées contre les attaques, déclare le Dr Conti.

L’AFRIQUE RÉPOND

Bien que les capacités cybernétiques nécessitent toujours beaucoup de croissance et de développement, un certain nombre de pays africains démontrent une sensibilisation et une préoccupation accrues dans le domaine cybernétique.

L’Afrique du Sud a entrepris une stratégie offensive en 2016 et créé une équipe de réponse aux incidents de cybersécurité « pour empêcher ou surmonter un incident de guerre cybernétique grâce à la création du centre de commandement cybernétique », selon OIDA Strategic Intelligence, cabinet français indépendant d’intelligence économique. Cette équipe publie des conseils et des rapports en matière de sécurité de l’information depuis au moins octobre 2018.

Le Nigeria est aussi proactif pour affronter les menaces cybernétiques. L’Arméenigériane a créé un commandement de guerre cybernétique, qui sera censé employer 150 personnes provenant des forces armées qui seront formées dans la technologie de l’information, selon un rapport de Forbes. L’objectif du commandement est de « surveiller, défendre contre et attaquer en cyberespace par des attaques distribuées de type “refus de service” les criminels, les états-nations et les terroristes ». Le Nigeria a subi un grand nombre d’attaques cybernétiques, notamment celle qui a piraté le site Internet de la Commission électorale nationale indépendante pendant l’élection de 2015, et pour laquelle il accuse le groupe d’insurgés Boko Haram.

Le ministère des Communications du Ghana a établi le Centre national pour la cybersécurité qui est chargé de coordonner les activités de cybersécurité du gouvernement et du secteur privé. Il est aussi responsable pour la coordination des incidents de cybersécurité et pour la sensibilisation à ces derniers. Le budget de 2019 de ce pays prévoit la création d’une Autorité nationale pour la cyber-

sécurité, afin de superviser la protection de l’infrastructure nationale critique de l’information, selon Myjoyonline.com.

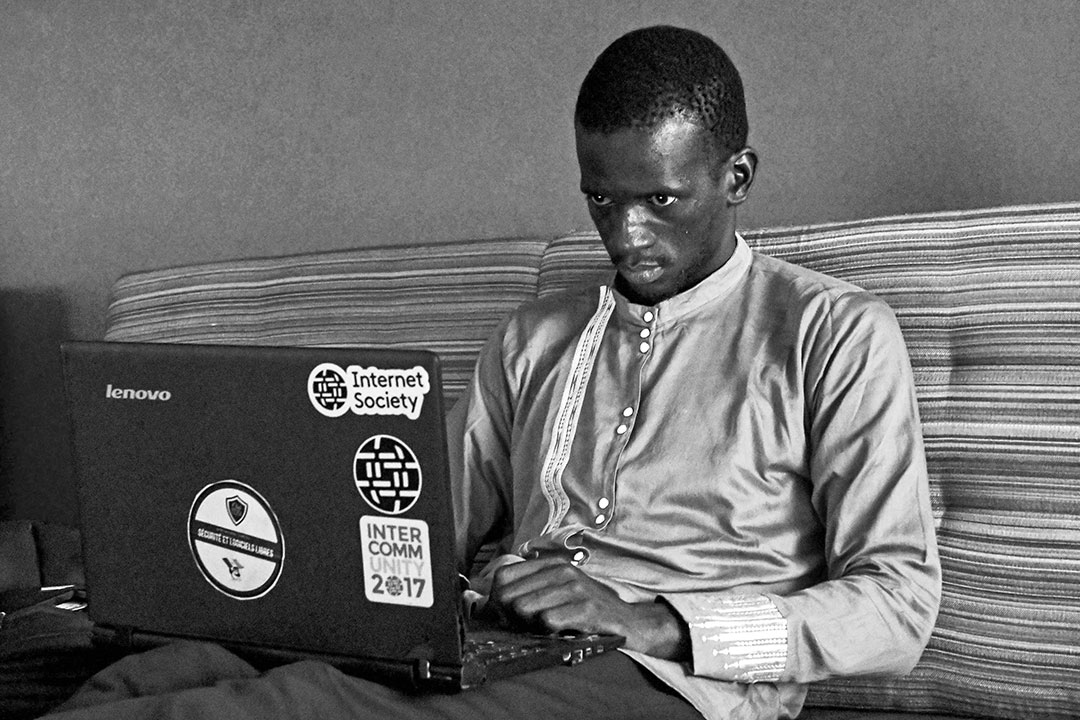

Le Sénégal a créé l’École nationale de la cybersécurité pour former le personnel du service de sécurité, du secteur judiciaire et du secteur commercial sur la façon de combattre les cybercrimes tels que le financement et la propagande du terrorisme, selon l’Agence France-Presse.

Plus de 1.300 délégués provenant de 28 pays d’Afrique et d’ailleurs se sont réunis pendant deux jours à Nairobi (Kenya) en juillet 2018 lors de la Conférence au sommet inaugurale africaine sur la cyberdéfense. Parmi les participants se trouvaient des représentants gouvernementaux, commerciaux et universitaires provenant de tout un éventail d’industries et de disciplines. Selon ITWeb Africa, Yogida Sawmynaden, ministre de la Technologie, des Communications et de l’Innovation de l’île Maurice, a déclaré aux délégués réunis que l’Afrique nécessitait une loi unique sur la cybersécurité « pour uniformiser nos lois et parler avec un seul langage numérique afin de contrer les attaques ».