مع تحسين القارة لبنيتها التحتية للاتصالات، فإنها تصبح هدفاً أكبر لمجرمي الإنترنت

أسرة ايه دي اف

نظرا لما يفصل بين المغرب والهند من ثقافات وأديان ولغات مختلفة إلى جانب 8,458 كيلومتراً، فإن البلدين يجمعهما القليل من القواسم المشتركة. ومع ذلك، وقَّع البلدان في أواخر عام 2018 مذكرة تفاهم للعمل معًا على عدة جبهات.

الجريمة السيبرانية هي إحدى المشاكل المشتركة بين البلدين. فوفقاً للجنة السياسة الهندية، تحتل الهند المرتبة الثالثة على مستوى العالم من حيث مستخدمي الإنترنت، بعد الولايات المتحدة والصين. نما استخدام الإنترنت في الهند ستة أضعاف بين عامي 2012 و 2017، بمعدل نمو سنوي قدره 44 في المئة. جلب هذا النمو الجريمة السيبرانية: يحتل البلد المرتبة السابعة على مستوى العالم في مجال إرسال الرسائل الإلكترونية التطفلية، ويصنف ضمن البلدان الخمسة الأولى التي تعاني من الجرائم عبر الإنترنت.

سجلت الشرطة القضائية المغربية 1,091 قضية جرائم سيبرانية في عام 2018، مقارنة بـ 765 قضية في العام السابق — اي بزيادة قدرها 33 في المائة. وسجلت الشرطة المغربية قضايا ل 435 ضحية من ضحايا الابتزاز الجنسي عبر الإنترنت، بمن فيهم 125 شخصاً من غير المغاربة، وقامت بإلقاء القبض على 267 شخصا فيما يتعلق بهذه القضايا.

تعني مذكرة التفاهم أن البلدين سيعملان معاً في مجال الأمن السيبراني. وبحسب بيان صحفي “تهدف مذكرة التفاهم إلى تعزيز التعاون الوثيق من أجل تبادل المعرفة والخبرات في مجال كشف وحل ومنع الحوادث المتعلقة بالأمن لكلا الجانبين”. “سيؤدي تنفيذ مذكرة التفاهم إلى فوائد متبادلة كبيرة في قطاع الأمن السيبراني في الهند، من خلال بناء المؤسسات والقدرات مع المغرب”.

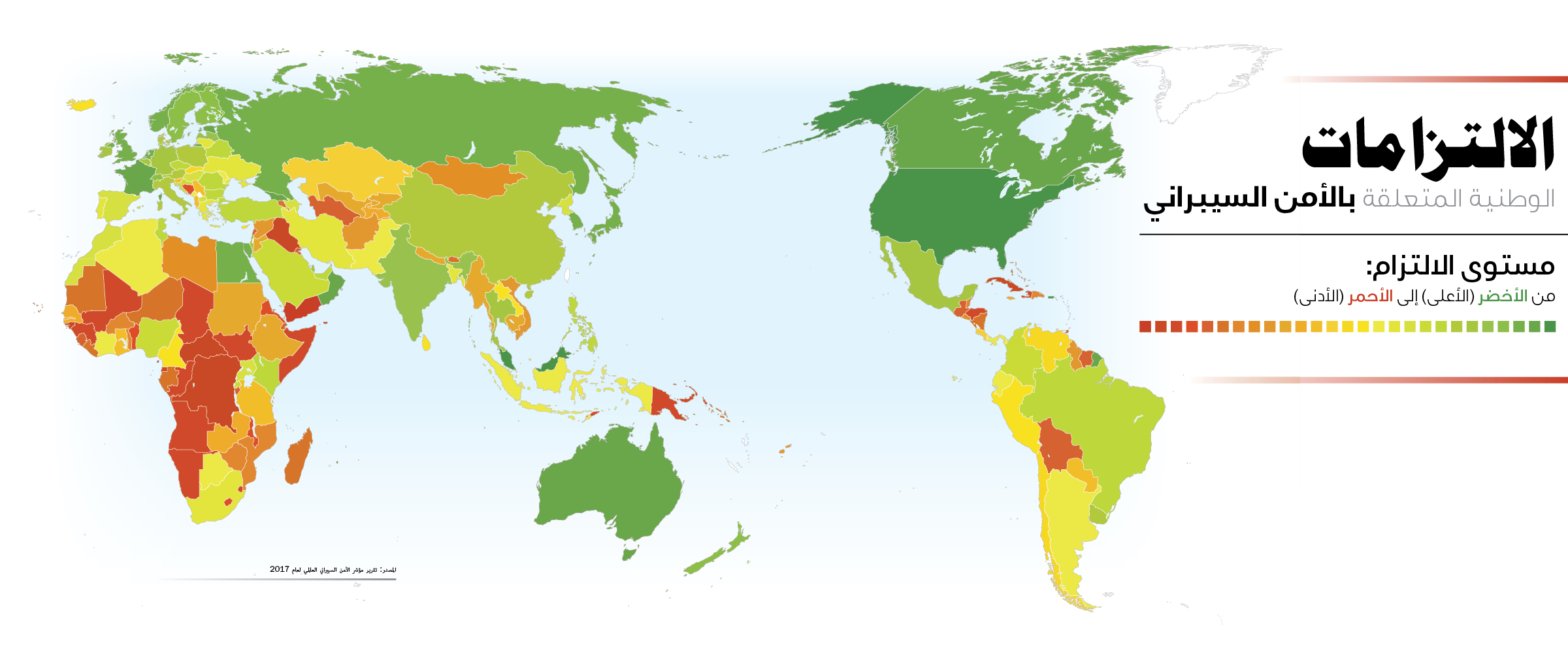

كان المغرب من بين الدول الرائدة في أفريقيا فيما يتعلق بمحاولة التصدي للجريمة السيبرانية. ويقتضي من الشركات الامتثال للقوانين المتعلقة بالجرائم السيبرانية، وحماية البيانات الشخصية، والتبادلات الإلكترونية.

تقول مؤسسة بروكينغز التي مقرها في الولايات المتحدة أن متوسط تكلفة الجرائم السيبرانية للشركات في جميع أنحاء العالم قد ارتفع بنسبة 22.7 في المئة منذ عام 2016. وزادت تسريبات البيانات بنسبة 27٪. أصاب هجوم واحد لبرنامج طلب الفدية وانا كراي في أيار/مايو 2017 أكثر من 400000 جهاز كمبيوتر في 150 دولة في غضون أيام. قال مسؤولون استخباراتيون أنه حتى مطلع 2019 كانت برامج طلب الفدية وانا كراي لا تزال موجودة على مئات الآلاف من أجهزة الكمبيوتر، وإن كانت في حالة سبات.

تقول مؤسسة بروكينغز التي مقرها في الولايات المتحدة أن متوسط تكلفة الجرائم السيبرانية للشركات في جميع أنحاء العالم قد ارتفع بنسبة 22.7 في المئة منذ عام 2016. وزادت تسريبات البيانات بنسبة 27٪. أصاب هجوم واحد لبرنامج طلب الفدية وانا كراي في أيار/مايو 2017 أكثر من 400000 جهاز كمبيوتر في 150 دولة في غضون أيام. قال مسؤولون استخباراتيون أنه حتى مطلع 2019 كانت برامج طلب الفدية وانا كراي لا تزال موجودة على مئات الآلاف من أجهزة الكمبيوتر، وإن كانت في حالة سبات.

في تقرير صدر في عام 2018، قال معهد بروكينغز: “مع تهديد الجرائم السيبرانية للشركات في جميع أنحاء العالم، فإن الخطر بالنسبة للشركات الأفريقية أكبر”. على الرغم من أن إفريقيا محدودة نسبيًا فيما يتصل ببنيتها التحتية للاتصالات، إلا أن انخفاض مستوى الأمن السيبراني جعلها هدفًا رئيسيًا لمجرمي الإنترنت.

أمن الحواسيب ليس مشكلة جديدة بالنسبة لأفريقيا. في دراسة أجريت في عام 2016، قال تحالف برمجيات الأعمال إن 57 في المئة من البرمجيات المثبتة في أفريقيا والشرق الأوسط تعرضت للقرصنة، مما شجع الهجمات السيبرانية وتسبب في خسارة محتملة قدرها 3.7 مليار دولار. وبحسب عالم الحاسب طارق خوخار، “ليس من غير المعقول القول أنه يوجد على 80 في المئة من جميع الحواسيب التي تجدها في أفريقيا بعض البرمجيات الضارة”.

لن تزدهر دول أفريقيا دون التعامل مع الأمن السيبراني. دخلت اللائحة العامة لحماية البيانات في الاتحاد الأوروبي، والتي يصفها الاتحاد الأوروبي بأنها “أهم تغيير في لائحة خصوصية البيانات منذ 20 عاماً “، حيز التنفيذ في أيار/مايو 2018، وسيتعين على الدول الأفريقية الراغبة في الحفاظ على العلاقات التجارية مع أوروبا الامتثال لقواعد الاتحاد الاوروبي.

تؤثر الجريمة السيبرانية على جميع جوانب الحياة في أفريقيا. أفاد “تقرير الأمن السيبراني في أفريقيا لعام 2017” إن البنوك والخدمات المالية في أفريقيا تعرضت لما يقرب من ربع الخسائر الناتجة عن الجرائم السيبرانية في القارة، تليها الحكومات، والتجارة الإلكترونية، والمعاملات والاتصالات القائمة على الهاتف المحمول.

التحدي الخاص الذي تواجهه نيجيريا

حتى قبل الإنترنت، كانت نيجيريا مشهورة بسبب انتشار عمليات الاحتيال القادمة منها، مثل “الأمير النيجيري” الذي ورث الثروة ولكنه يحتاج إلى رقم حساب مصرفي لشخص ما لإيداع المال فيه. ونتيجة لذلك، كان لنيجيريا السبق في التعامل مع الأمن السيبراني. في دراسة أجرتها المجلة الدولية للبحوث المعرفية في العلوم والهندسة والتعليم في حزيران/يونيو 2013، حدد الباحثون الخطوات الأساسية لأي نظام بهدف للتعامل مع الجرائم السيبرانية:

تثقيف المواطنين باستمرار على صيانة وتحديث أنظمة أمن الكمبيوتر الخاصة بهم. يجب أن يُطلب من الشركات والمنظمات تعلم أفضل الممارسات من أجل الإدارة الفعالة للحاسوب.

إنشاء برامج ومنتديات لتكنولوجيا المعلومات للشباب، والتي لا تعمل فقط على تجهيز جيل جديد للتعامل مع الجرائم السيبرانية، ولكنها توفر وظائف جديدة لطبقة من الناس العاطلين عن العمل.

استخدام أنظمة التحقق من العنوان للتأكد من أن العنوان الوارد في نماذج طلب المنتج يطابق عنوان بيان فاتورة المشتري.

استخدم طرفيات الاستجابة الصوتية التفاعلية، وهي نوع من التكنولوجيا التي تتطلب الجمع بين “الختم الصوتي” أو التصريح الصوتي والتحقق من قبل العملاء قبل شحن الطلبات.

يضمن تتبع عنوان بروتوكول الإنترنت أن عنوان بروتوكول الإنترنت على طلب العميل هو من نفس البلد المدرج في عنوان إرسال الفواتير والشحن.

استخدام أنظمة المراقبة بالفيديو.

تمنع برامج مكافحة الفيروسات وبرامج مكافحة التجسس وتوقف فيروسات الحاسوب، وتقيد عمليات التسلل “من الباب الخلفي” إلى النظم الحاسوبية.

جدران الحماية تحمي شبكات الكمبيوتر من الدخول غير المصرح به.

برامج التشفير تقوم بترميز المعلومات بحيث يمكن فك تشفيرها فقط من قبل المرسل والمستلم المقصود.

تتطلب أخلاقيات الإنترنت والتشريعات السيبرانية من مقدمي خدمات الإنترنت وعملائهم اتخاذ تدابير لحماية أنفسهم من الجرائم السيبرانية.

الحماية من الجرائم السيبرانية

يقول لاندري سينيه وكيفين سينيه، اللذان يكتبان لمعهد بروكينغز، أن هناك أربع خطوات يجب على الشركات الأفريقية اتخاذها للتعامل مع الجرائم السيبرانية. وعلى الرغم من أن هذه الخطوات تستهدف قطاع الأعمال، إلا أنها تمثل أيضاً ممارسات جيدة لقطاعات أخرى.

1. تصميم ونشر المرونة السيبرانية: في تقرير “حالة الأمن السيبراني 2018”، قالت إيساكا، المعروفة سابقا باسم جمعية تدقيق ومراقبة نظم المعلومات، أن أربعة من أصل خمسة مهنيين أمنيين في جميع أنحاء العالم يعتقدون أن مؤسساتهم من المرجح أو من المرجح جداً أن تتعرض لهجوم سيبراني خلال العام. وأشار نصف المجيبين إلى أن منظماتهم شهدت بالفعل زيادة في الهجمات خلال العام الماضي. وقال تقرير معهد بروكينغز إن منع أو وقف الهجمات السيبرانية يبدأ على المستوى التنفيذي “من خلال تحديد الأولويات وسن الإجراءات التي من شأنها حماية الأصول القيمة وإدماجها كمتطلبات في جميع العمليات التجارية”. ينبغي للشركات رفع تدابيرها الأمنية من خلال:

- بناء مهارات موظفيها في مجال أمن المعلومات.

- تأمين نظم معلوماتها وتحديث بنيتها التحتية بانتظام.

- استخدام التقنيات للمراقبة النشطة.

- وضع أنظمة استباقية للكشف والاستجابة السريعة للمخالفات والحوادث الأمنية.

- إجراء فحوصات أمنية واختبارات اختراق منتظمة.

2. تطوير مهارات الأمن السيبراني: قد يكون النقص في المتخصصين في الأمن السيبراني ذوي الخبرة والمهارة المشكلة الأكبر التي تواجه القارة. ويجب على القادة الحكوميين وقادة قطاع الأعمال اجتذاب هؤلاء المتخصصين أو إيجاد الوسائل لتدريبهم. سيكون من الصعب الاحتفاظ بمثل هؤلاء المتخصصين. يقول المؤلفان: ”يتعين على المنظمات الأفريقية أن تتبنى استراتيجيات فعّالة في مواجهة هجرة العقول لاؤلئك الذين هم من أكثر الموهوبين فيما يتعلق بالأمن السيبراني”. “بالفعل، عندما يكتسبون المهارات اللازمة، يصبح هؤلاء المتخصصون متنقلين بشكل متزايد وقد يختارون الهجرة، خاصة إلى أوروبا وأمريكا الشمالية”. وحالياً، يتعامل أقل من 1 في المثة من برامج إدارة المهارات الأمنية مع التوظيف التجريبي والاحتفاظ بالمواهب. وقال المؤلفان أن هذا الرقم سيرتفع إلى 20 في المئة بحلول عام 2020.

3. حماية سلامة البيانات: قد تحل حماية البيانات محل السرية باعتبارها الهدف الرئيسي للأمن السيبراني. فقد أبرزت العديد من الحالات الأخيرة لبرمجيات طلب الفدية، التي تختطف فيها البرمجيات نظاما حاسوبيا أو بيانات إلى حين دفع فدية، أهمية سلامة البيانات. في الحالات التي دُفعت فيها الفدية، لم تتمكن أي شركة من تأكيد استعادتها لكل بياناتها في نهاية المطاف. يجب على الشركات والقطاعات الأخرى تحسين التدابير الأمنية لمنع هجمات برمجيات طلب الفدية وفساد البيانات الهائل.

فبالإضافة إلى النسخ الاحتياطي المنتظم للبيانات، هناك تكنولوجيات جديدة تسجل المعاملات عبر عدة حواسيب مرتبطة بشبكة من نظير إلى نظير. وتقوم بعض البلدان بالفعل، ولا سيما في شمال أفريقيا، باستكشاف تكنولوجيات جديدة للتصدي للتهديدات الأمنية. قال معهد بروكينغز أن الإنفاق على أمن المعلومات في الشرق الأوسط وشمال إفريقيا نما بنسبة 11 في المئة في عام 2017، ليصل إلى ما مجموعه 1.8 مليار دولار.

4. دمج الوعي بالمخاطر السيبرانية في عملية اتخاذ القرار: يجب أن تتجاوز أهداف وأنظمة وأصول الأمن السيبراني للمؤسسة الإدارة العليا وفريق الأمن السيبراني فقط. يتمثل الهدف من ذلك في “تعميم ثقافة الوعي بالمخاطر السيبرانية على جميع المستويات”. كما يتعين على المسؤولين التنفيذيين في المنظمة “أن يكونوا أكثر وعياً بمساءلتهم في حالة وقوع هجوم سيبراني وأن يدركوا الحاجة إلى مدراء مهرة لتحديد التهديدات السيبرانية المحتملة والعمل لمواجهتها”.

تقول ايساكا أن 21 في المئة فقط من كبار موظفي أمن المعلومات في جميع أنحاء العالم يتبعون رئيس الشركة مباشرة، في حين أن 63 في المئة يتبعون مدير قسم المعلومات. ويعني هذا الهيكل أن هذه الشركات تنظر إلى الأمن السيبراني على أنه مسألة تقنية أكثر من كونه مسألة مالية، وهو ما تقول ايساكا إنه خطأ.

الدول الأفريقية تقود الطريق فيما يتعلق بمكافحة الجرائم السيبرانية

أسرة ايه دي اف

في تصديها للجريمة السيبرانية، يعوق دول أفريقيا الافتقار إلى الخبرة المحلية وإلى القوانين التي تعالج المشكلة. ولكن هناك بلدان تتعامل مع هذه القضية بشكل مباشر. يفيد “تقرير الأمن السيبراني الأفريقي لعام 2017” الصادرعن شركة الأمن السيبراني سيريانو إن هذه البلدان متميزة في تعاملها مع الجرائم السيبرانية:

Le petit pays de l’île Maurice, dont la population atteint à peine 1,2 million, est devenu le chef de file de la technologie de l’information et des communications en Afrique.

Les responsables du gouvernement déclarent que le pays préconise une loi commune sur la cybersécurité pour toute l’Afrique. L’île Maurice est l’un des premiers pays africains à avoir changé ses lois sur la confidentialité pour se conformer au règlement général de l’Union européenne sur la protection des données.

Dans son indice mondial de la cybersécurité de 2017, l’Union internationale des télécommunications déclare que le projet de pistage et de détection des botnets de l’île Maurice a permis à l’équipe de réponse aux urgences informatiques du pays de « prendre proactivement des mesures pour réduire les menaces pesant sur différents réseaux du pays ».

« Le développement des capacités est un autre secteur dans lequel l’île Maurice obtient de bons résultats, selon l’indice. L’unité de sécurité TI du gouvernement a conduit 180 sessions de sensibilisation pour quelque 2.000 fonctionnaires dans 32 ministères d’état depuis 20 ans. »

RWANDA

L’indice a classé le Rwanda en deuxième place pour la cyber-

sécurité en Afrique. Comme l’île Maurice, le Rwanda préconise des protocoles de sécurité pour l’ensemble du continent. Les responsables rwandais déclarent que leurs protocoles et leurs lois ont stoppé 8 millions d’attaques cybernétiques en 2017.

L’index indique que le Rwanda « a une politique de cybersécurité indépendante qui concerne le secteur public aussi bien que privé » et qu’il s’est « engagé à développer une industrie de cybersécurité plus forte pour assurer la résilience du cyberespace ».

KENYA

L’index classe le Kenya en troisième place sur le continent, en notant que le Centre national de coordination des équipes de réponse aux incidents informatiques du Kenya coordonne la cybersécurité au niveau national, régional et mondial. Le Kenya, centre africain des transactions sur portable, a adopté en mai 2018 une loi sur l’usage abusif de l’informatique et la cybercriminalité.

Le 19 décembre 2018, l’Autorité des communications du Kenya a déclaré que le nombre d’attaques cybernétiques détectées dans le pays était passé à 3,8 millions entre juillet et septembre 2018, soit une augmentation de 400.000 menaces comparé au trimestre précédent. Début 2019, le centre avertit le public qu’il a détecté « Emotet », maliciel qui cible les systèmes réseaux du monde entier.

NIGERIA

Le Nigeria est en quatrième position en Afrique pour la défense contre la cybercriminalité, malgré sa réputation mondiale concernant les fraudes cybernétiques et autres cybercrimes. IDG, société médiatique de haute technologie, déclare que la cybercriminalité a été « un cauchemar pour l’image du pays ». Même avec ses avancées en matière de sécurité, le Nigeria a perdu 649 millions de dollars en 2017 à cause des activités liées aux cybercrimes, la somme la plus élevée du continent.

Toutefois, le pays a proposé une taxe qui aiderait les agences à lutter contre la cyber-

criminalité. L’impôt de 0,005 % sur les entreprises de télécommunication a été proposé dans la loi de 2015 sur la cybercriminalité pour former les agents de cybersécurité. Bien qu’il soit le pays le plus peuplé d’Afrique avec près de 200 millions d’habitants, le Nigeria possède seulement 1.800 professionnels homologués en cybersécurité.